一种新的网络钓鱼攻击正在利用Facebook Messenger传播带有恶意附件的消息,这些附件来自“一群虚假和被劫持的个人帐户”,最终目标是接管目标的帐户。 “这场运动再次起源于越南的一个组织,使用一个微小的压缩文件附件,其中包含一个强大的基于Python的窃取者,该窃取者在一个充满简单而有效的混淆方法的多阶段过程中下降,”Guardio Labs研究员Oleg Zaytsev在周末发表的一份分析报告中说。

一种新的网络钓鱼攻击正在利用Facebook Messenger传播带有恶意附件的消息,这些附件来自“一群虚假和被劫持的个人帐户”,最终目标是接管目标的帐户。

“这场运动再次起源于越南的一个组织,使用一个微小的压缩文件附件,其中包含一个强大的基于Python的窃取者,该窃取者在一个充满简单而有效的混淆方法的多阶段过程中下降,”Guardio Labs研究员Oleg Zaytsev在周末发表的一份分析报告中说。

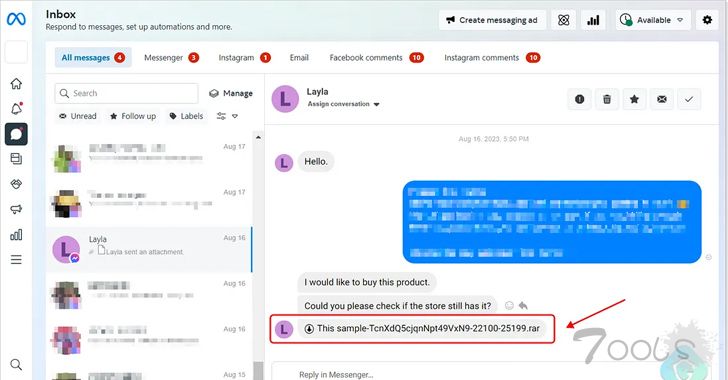

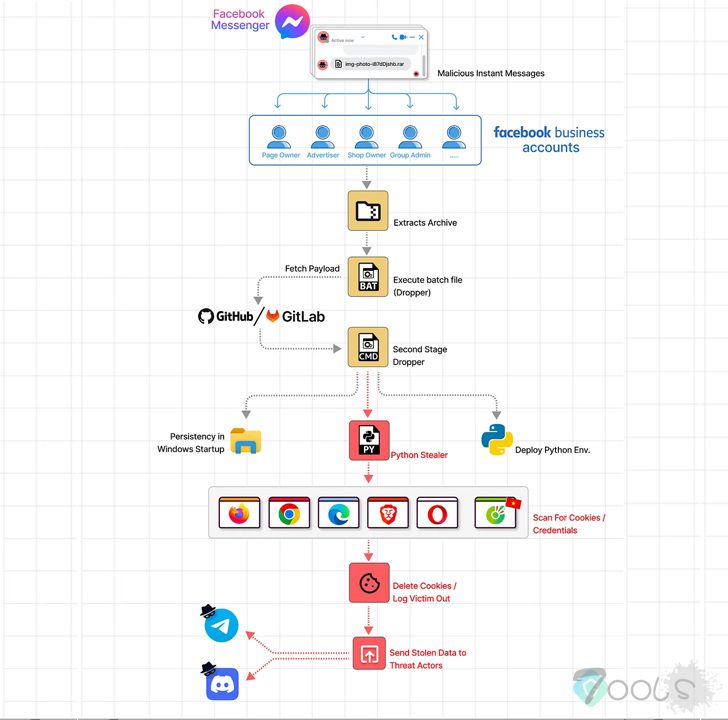

在这些被称为MrTonyScam的攻击中,潜在的受害者被发送消息,诱使他们点击RAR和ZIP存档附件,从而导致部署一个从GitHub或GitLab存储库获取下一阶段的滴管。

这个有效载荷是另一个包含CMD文件的存档文件,该文件反过来又包含一个基于Python的混淆窃取程序,以将所有cookie和登录凭据从不同的Web浏览器泄露到参与者控制的Telegram或Discord API端点。

对手采用的一种聪明策略是在窃取所有cookie后删除它们,有效地将受害者从自己的帐户中注销,此时骗子使用被盗的cookie劫持他们的会话以更改密码并控制它们。

威胁行为者与越南的联系来自Python窃取者的源代码中存在越南语引用,以及包含C c C c,这是一种在该国流行的基于Chromium的浏览器。

尽管触发感染需要用户交互来下载文件、解压缩和执行附件,但Guardio Labs发现该活动的成功率很高,仅在过去30天内,250名受害者中就有1人被感染。

据报道,大多数妥协都发生在美国,澳大利亚、加拿大、法国、德国、印度尼西亚、日本、尼泊尔、西班牙、菲律宾和越南等。

Zaytsev说:“拥有声誉、卖家评级和大量粉丝的Facebook账户可以在黑市上轻松赚钱。”“这些都是用来达到广泛的受众传播广告以及更多的骗局。“

在此之前几天,WithSecure和Zscaler ThreatLabz详细介绍了新的Ducktail和Duckport活动,这些活动使用恶意发布策略针对Meta Business和Facebook帐户。

“这些威胁的以越南为中心的元素以及在能力,基础设施和受害者方面的高度重叠表明,各种威胁参与者之间的积极工作关系,这些威胁团体之间的共享工具和TTP,或者以Facebook等社交媒体平台为中心的破碎和以服务为导向的越南网络犯罪生态系统(类似于勒索软件即服务模型),“WithSecure指出。

扫描二维码,在手机上阅读

推荐阅读:

版权说明

文章采用: 《署名-非商业性使用-相同方式共享 4.0 国际 (CC BY-NC-SA 4.0)》许可协议授权。版权声明:未标注转载均为本站原创,转载时请以链接形式注明文章出处。如有侵权、不妥之处,请联系站长删除。敬请谅解!